2020年09月29日

エンドポイント・ログ収集ソフト「InfoTrace Mark II」を機能強化、 新版、V3をリリース、サイバー脅威ハンティングの自動化に対応

株式会社ソリトンシステムズ(代表取締役社長:鎌田信夫 以下ソリトン)は、自組織内のサイバー攻撃を見つけ出す「脅威ハンティング」の自動化に対応した、EDR(*1)のためのツール「InfoTrace Mark II」の新バージョン、V3を開発し、来月、10月1日からリリースします。

新型コロナウイルスの感染拡大を機に、在宅勤務が普及し、クラウドサービスの利用が多くなりました。エンドポイントの環境も変わり、そのセキュリティ対策とその管理が極めてCriticalなものとなっています。一方、日々増え続けるサイバー脅威に対抗するため、業界内や企業グループ内で確認されたマルウェアのハッシュ値などの脅威情報を共有する取り組みが進んでいますが、受け取った脅威情報を基に自社内の感染状況を確認するプロセスが実に複雑です。

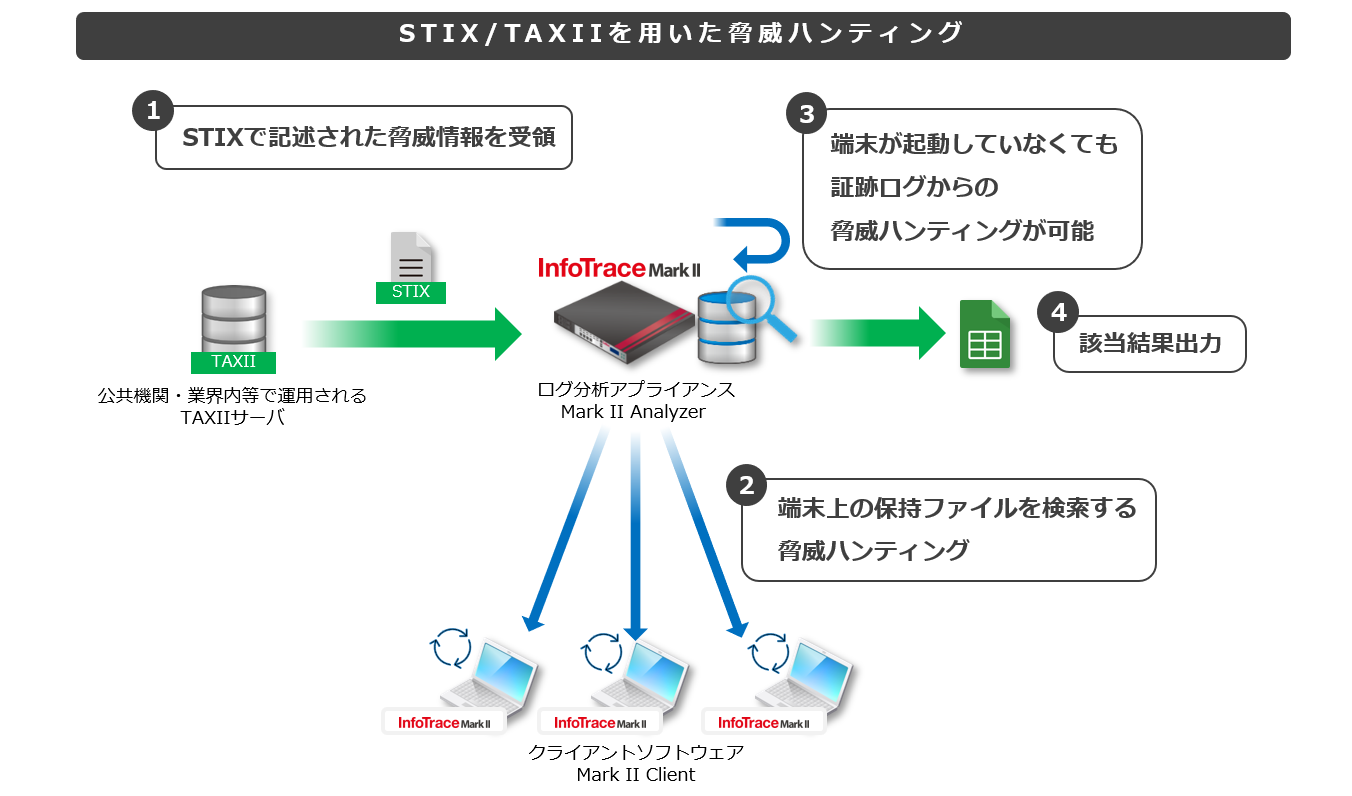

(1)国際標準規格であるSTIX/TAXII(*2)に対応。STIXで記述された脅威情報をTAXIIにて受領し、端末の侵害有無をチェックする「脅威ハンティング」の自動化に対応しました。これにより、脅威情報を活用した感染チェックや、該当端末のネットワーク隔離、当該ファイルの実行禁止までを自動化することができます。

(2)端末の管理面での機能強化も実現しています。セキュリティパッチや導入ソフトウェアなどのインベントリ情報の取得、端末への任意ファイル転送やコマンドの実行など、 EDR運用に役立つ端末管理機能を標準搭載しました。さらに、国内でも感染を広げるマルウェア「Emotet」の感染確認に役立つOffice文書ファイルのマクロ有効化の記録など、証跡ログを増やしています。新版V3は、運用負荷をも軽減しています。

この InfoTraceは、2004年にソリトンにおいて開発がスタート。端末のOS周りの、カーネルレベルの活動を収集、記録する3つのモジュールからなる大きいシステムです。今日一般化しているOS メーカーによるEventlogが出現する頃、ソリトンは独自に対応するものを開発。標準Eventlogを超える種類のデータをも集める特徴を内在しています。InfoTraceはその後、サイバー攻撃、内部不正を意識したものに発展しています。InfoTraceは「Security Incidentの原因究明の基礎データ」のみでなく、「事実の記録」そのものを提供します。

最近のサイバー攻撃の中には、エンドポイントによって把握できないものも現れ、EDR以外の情報も必要であるという意見も提唱されています。このEDR:InfoTraceとネットワークのパケットも調べるNetwork Knowledge(AI機能内蔵のSoliton NK)が連携されることが期待されます。一方の「事実の記録」そのものは、今後、公官庁や自治体で重要になると予想されます。

- (※1)EDR(Endpoint Detection and Response)とは、エンドポイント(端末)でサイバー攻撃を検知し、いち早く対応するソリューション。

(※2)STIX (Structured Threat Information eXpression)は、サイバー攻撃を特徴づける指標(IoC; Indicator of compromise)を記述する技術仕様。TAXII (Trusted Automated eXchange of Indicator Information)はSTIX等の脅威情報を交換する手順。

■ InfoTrace Mark II V3.0の主な特長

- STIX/TAXIIによるサイバー脅威ハンティング自動化

- インベントリ情報の取得や、ファイル転送・コマンド実行などの端末機能の標準搭載

- マルウェア感染を引き起こすOffice文書のマクロ有効化の記録

- メールログ、DNSクエリログなどのログ強化

InfoTrace Mark II V3.0

【提供開始】 2020年10月1日

【製品ページ】 https://www.soliton.co.jp/lp/itmk2/

【 InfoTrace Mark II V3.0に関する問合せ先 】

ITセキュリティ事業部 Tel: 03-5360-3811 netsales@soliton.co.jp